Verschlüsselung - Allgemeine Informationen

Der Infoserver kann zeitgemäße Verschlüsselungsverfahren für Passwörter und TCP-Kommunikation (SSL) anwenden. In der Standardkonfiguration ist lediglich die Verschlüsselung von Passwörter aktiviert, d. h. Passwörter in der Infoserver.ini und in der Datenbank werden verschlüsselt gespeichert. Eine Verschlüsselung der Login-Daten bei der Anmeldung im Administrationsbereich findet ebenfalls statt.

Des Weiteren kann eine verschlüsselte Kommunikation (SSL) für HTTP (Infoclient Verbindungen und Administrations-Webseite) aktiviert werden. Für SSL stehen verschiedene Zertifizierungsarten zur Verfügung. Der Infoserver kann entweder ein selbst-signiertes Zertifikat oder ein Zertifikat, das von einer Zertifizierungsstelle ausgestellt wurde, verwenden.

Passwort-Sicherheit

Alle vom Infoserver verwendeten Admin- und Domänenpasswörter werden verschlüsselt gespeichert. Rollen müssen ihr Domänen-Passwort verwenden, um sich am Infoserver anzumelden. Diese Passwörter werden vom Infoserver jedoch nicht gespeichert, es wird eine Vergleich-Abfrage an die Domäne gesendet und lässt ein Login nur bei einem empfangenem „OK" zu. Anmeldedaten aus dem Login im Administrationsbereich werden vor dem Senden verschlüsselt.

Die Admin-Passwörter (Login & MailToInfo), sowie das Passwort für den Zugriff auf die Native-Domäne des Infoservers werden verschlüsselt gespeichert. Diese Passwörter können nur im Administrationsbereich des Infoservers geändert werden.

Wie Sie die Passwörter ändern, entnehmen Sie dem Kapitel Passwort.

Für den Fall, dass das Admin-Passwort unbekannt ist, können Sie es in der Konfigurationsdatei des Infoservers (Infoserver.ini | Standardmäßig finden Sie diese unter: C:\Program Files\Cordaware\best_web\etc\infoserver.ini) auf das Standard-Passwort (bestinformed) zurücksetzen, indem Sie folgendes eintragen:

[general] password =K0jTn4NoAmsADGJlc3RpbmZvcm1lZGgDYQFhAWEB |

Nachdem Sie das oben stehende Key-Value-Paar eingefügt haben, muss der Cordaware_bestinformed_best_web-Dienst neu gestartet werden, um die Änderung wirksam zu machen.

Passwörter der Domäne werden verschlüsselt in der Datenbank gespeichert und sind nur vom Infoserver zu entschlüsseln. Diese Passwörter sollten nur über den Administrationsbereich des Infoservers geändert werden. Achtung: Eine Änderung eines Passworts durch Manipulation der Datenbank geschieht in Ihrer eigenen Verantwortung!

|

Ab All-In-One Version 6.4.1.6 haben Sie die Möglichkeit die Einstellungen zu 2FA und Sperren des Admin-Konto zu verwenden. |

2FA - Zwei-Faktor-Authentifizierung

Sie haben die Möglichkeit, die Identität der Benutzer bei der Anmeldung an der Cordaware bestinformed Weboberfläche mittels Zwei-Faktor-Authentifizierung (2FA) zu verifizieren. Hierbei kommt das OTP-Verfahren (One-Time Password) zum Einsatz. Im Folgenden finden Sie eine Anleitung zur Aktivierung sowie zur Einrichtung durch den Nutzer und eine Übersicht aller Konfigurationsmöglichkeiten für diese Funktion.

1.Administrative Aktivierung der Zwei-Faktor-Authentifizierung (Global)

Der Admin kann die Zwei-Faktor-Authentifizierung in der App System > System (global) in der Sektion Allgemein aktivieren. Hierzu muss der Haken bei der Option Zwei-Faktor-Authentifizierung: Aktiv / Weboberfläche gesetzt und die Einstellung anschließend über den Button Speichern bestätigt werden.

![]()

Die Deaktivierung dieser Option hebt die Zwei-Faktor-Authentifizierung für alle betroffenen Benutzer auf.

|

Die bestehenden Secrets (Geheimschlüssel) der Nutzer werden dabei nicht zurückgesetzt. Bei einer erneuten Aktivierung der Option müssen sich die Anwender wieder mit ihren zuvor festgelegten Secrets authentifizieren. |

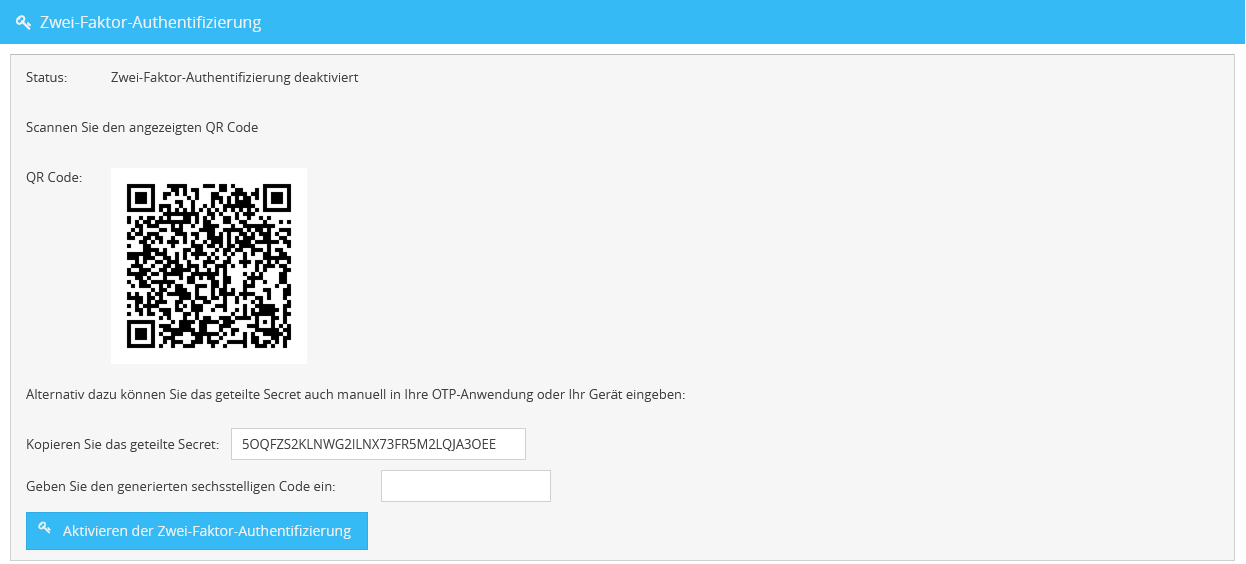

2.Einrichtung durch den Nutzer

Nach der globalen Aktivierung kann jeder Nutzer die 2FA individuell in seinen persönlichen Benutzereinstellungen konfigurieren:

1.Navigieren Sie in Ihre Benutzereinstellungen.

2.Scannen Sie den bereitgestellten QR-Code mit einer gängigen Authenticator-App. (z. B. Google Authenticator oder Microsoft Authenticator)

Alternativ können Sie das geteilte Secret kopiert und manuell in die App eingegeben, sollte Ihnen das Scannen nicht möglich sein.

|

Hinweis Bitte stellen Sie sicher, dass Datum und Uhrzeit auf Ihrem mobilen Endgerät (Authenticator-App) und dem Server übereinstimmen, da die 2FA-Tokens zeitbasiert generiert werden (TOTP). Zeitabweichungen führen dazu, dass die Codes als ungültig abgelehnt werden. |

3.Zur finalen Aktivierung geben Sie das von der App generierte sechsstellige One-Time Password (OTP) in der Weboberfläche ein.

4.Nach der erfolgreichen Aktivierung wird Ihnen eine vom Admin festgelegte Anzahl an Backup-Codes angezeigt. Diese dienen als Sicherheitsreserve, um die Zwei-Faktor-Authentifizierung bei Bedarf zu umgehen oder zu deaktivieren.

|

Bitte achten Sie darauf, diese Codes sicher zu verwahren und vor dem Zugriff Dritter zu schützen. Sie können jederzeit neue Backup-Codes in Ihren Benutzereinstellungen generieren. |

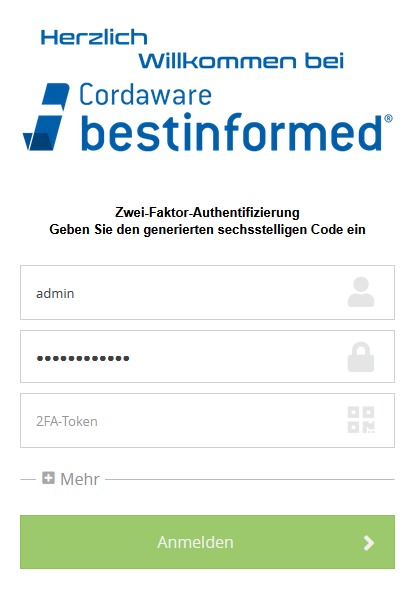

3.Login Prozess mit Zwei-Faktor-Authentifizierung

Nach der erfolgreichen Aktivierung der Zwei-Faktor-Authentifizierung müssen Sie bei jedem Anmeldevorgang das One-Time Password (OTP) aus seiner Authenticator-App angeben. Der Prozess ist dabei zweistufig aufgebaut: Der Anmeldeprozess erfolgt zweistufig: Nach erfolgreicher Eingabe von Benutzername und Passwort wird in einem zweiten Schritt das Feld für den 2FA-Token eingeblendet, in welches der aktuelle Code aus der Authenticator-App eingetragen wird, um die Anmeldung abzuschließen.

4.Deaktivierung der Zwei-Faktor-Authentifizierung

Um die Zwei-Faktor-Authentifizierung zu deaktivieren, navigieren Sie erneut in Ihre Benutzereinstellungen. Geben Sie dort Ihr aktuelles One-Time Password (OTP) aus der Authenticator-App oder einen Ihrer Backup-Codes ein. Durch einen Klick auf die Schaltfläche Zwei-Faktor-Authentifizierung deaktivieren wird die Funktion für Ihr Konto deaktiviert.

5.Deaktivierung der Zwei-Faktor-Authentifizierung (admin)

Der admin hat die Möglichkeit, die Zwei-Faktor-Authentifizierung (2FA) für Benutzer direkt über das Webinterface zu deaktivieren. Navigieren Sie hierzu im Menü zu System (lokal). Dort lässt sich über die Schaltfläche „Benutzer: Zwei-Faktor-Authentifizierung deaktivieren“ das entsprechende Formular aufrufen.

In diesem Formular legt der admin fest, für welchen Account die 2FA aufgehoben werden soll. Hierfür müssen die Domäne sowie der Benutzername hinterlegt werden. Falls das Feld für die Domäne leer bleibt, wird automatisch die Standarddomäne verwendet.

Nach der erfolgreichen Deaktivierung wird die folgende Bestätigung angezeigt:

6.Administrative Einstellungen

Es gibt verschiedene Einstellungen um die Zwei-Faktor-Authentifizierung zu Modifizieren. Diese Einstellungen können in der Infoserver.ini gesetzt werden. Weitere Informationen zur Infoserver.ini erhalten Sie im Kapitel Serverboard.

Sektion |

Einstellung |

Standardwert / Beispiel |

Funktion |

bi_auth |

2fa_backupcodes_count |

2fa_backupcodes_count = 10 (Default) |

Definiert die Anzahl der Backup-Codes. |

bi_auth |

qrcode_alias |

qrcode_alias = |

Der Eintrag in der Authenticator-App wird standardmäßig im Format bestinformed: Benutzer @ Server angezeigt. Mithilfe dieser Einstellung kann die Bezeichnung des Servers durch einen benutzerdefinierten Text ersetzt werden. Ohne eine manuelle Anpassung wird hierfür automatisch der Computername des Servers verwendet. |

Sperren des Admin-Konto

Sie haben die Möglichkeit, das Admin-Konto nach einer definierten Anzahl fehlerhafter Login-Versuche für einen bestimmten Zeitraum zu sperren. Diese Maßnahme erhöht die Kontosicherheit erheblich, da Brute-Force-Angriffe durch die zeitliche Verzögerung effektiv unterbunden bzw. erschwert werden.

Die Konfiguration erfolgt über die folgenden Einträge in der Infoserver.ini. Weitere Informationen hierzu finden Sie im Kapitel Serverboard.

Sektion |

Einstellung |

Standardwert / Beispiel |

Funktion |

bi_auth |

admin_login_attempt_enabled |

admin_login_attempt_enabled = true/false (Default=false) |

Diese Einstellung aktiviert die Sperrung des Admin-Kontos. Nach einer Änderung muss der Dienst Cordaware_bestinformed_best_web neu gestartet werden. |

bi_auth |

admin_login_attempt_count |

admin_login_attempt_count = 5 (Default) |

Legt fest, wie viele Fehlversuche zulässig sind, bevor das Konto gesperrt wird. |

bi_auth |

admin_locked_timer |

admin_locked_timer= 30 (Default) |

Definiert die Dauer der Sperrung in Minuten. Nach Ablauf wird der Wert admin_locked_count automatisch zurückgesetzt. |

bi_auth |

admin_locked_since |

admin_locked_since = |

Dieser Eintrag zeigt einen Zeitstempel, seit wann das Admin-Konto gesperrt ist. |

bi_auth |

admin_locked |

admin_locked = true/false (Default=false) |

Gibt den aktuellen Sperrstatus des Admin-Kontos an (true = gesperrt). |

bi_auth |

admin_locked_count |

admin_locked_count = |

Dieser Wert erfasst die aktuelle Anzahl der fehlgeschlagenen Anmeldeversuche. |

bi_auth |

admin_locked_reset |

admin_locked_reset = true / false (Default = false) |

Wird diese Einstellung auf "true" gesetzt, wird der Zähler admin_locked_count nach einem erfolgreichen Login des Admins automatisch zurückgesetzt. |

bi_auth |

admin_locked_startclean |

admin_locked_startclean = true/false (Default=false) |

Bestimmt, ob der admin_locked_count nach einem Neustart der Weboberfläche zurückgesetzt werden soll. |